Die Netzsicherheit ist ein ständig wachsendes Thema, da Unternehmen und Einzelpersonen zunehmend von Cyberbedrohungen betroffen sind. In diesem Artikel werden wir einen Einblick in die neuesten Trends und Entwicklungen in der Netzsicherheit geben und wie sie dazu beitragen, unsere Daten und Systeme vor Angriffen zu schützen.

Die technologische Innovation hat zu einer Vielzahl neuer Herausforderungen geführt, aber sie hat auch neue Lösungen hervorgebracht. Ein Bereich, der sich schnell entwickelt, ist die Cloud-Sicherheit. Unternehmen nutzen immer häufiger Cloud-Dienste, um ihre Daten zu speichern und zu verwalten. Dies bringt jedoch auch neue Risiken mit sich, da sensible Informationen in der Cloud gespeichert werden. Daher ist es wichtig, dass Unternehmen robuste Sicherheitsmaßnahmen implementieren, um ihre Daten vor unbefugtem Zugriff zu schützen.

| Cloud-Sicherheit Herausforderungen: | Cloud-Sicherheit Lösungen: |

|---|---|

| – Datenverlust | – Verschlüsselung der Daten |

| – Unbefugter Zugriff | – Zugriffskontrollen implementieren |

| – Compliance-Anforderungen | – Regelmäßige Sicherheitsaudits durchführen |

Ein weiterer wichtiger Trend in der Netzsicherheit ist der Einsatz von künstlicher Intelligenz (KI) und maschinellem Lernen (ML). Diese Technologien ermöglichen es, Bedrohungen effektiv zu erkennen und abzuwehren, indem sie Muster und Anomalien in großen Datenmengen analysieren. KI und ML können dabei helfen, potenzielle Angriffe frühzeitig zu erkennen und automatisch Gegenmaßnahmen zu ergreifen.

Die Sicherheit im Zusammenhang mit dem Internet der Dinge (IoT) wird ebenfalls immer wichtiger. Mit der zunehmenden Vernetzung von Geräten und der Integration von IoT in verschiedene Bereiche unseres Lebens entstehen neue Sicherheitsrisiken. Es ist entscheidend, dass IoT-Geräte angemessen geschützt sind, um potenzielle Angriffe zu verhindern.

- Maßnahmen zur IoT-Sicherheit:

- – Aktualisierung der Gerätefirmware

- – Verwendung von sicheren Kommunikationsprotokollen

- – Implementierung von Zugriffskontrollen

Die Netzsicherheit ist ein sich ständig weiterentwickelndes Feld, das es erfordert, auf dem neuesten Stand zu bleiben und sich kontinuierlich anzupassen. Indem wir uns über die neuesten Trends und Entwicklungen informieren und die entsprechenden Sicherheitsmaßnahmen ergreifen, können wir unsere Daten und Systeme effektiv schützen.

Cloud-Sicherheit

Cloud-Sicherheit ist ein äußerst wichtiger Aspekt der Netzsicherheit, der in den letzten Jahren immer mehr an Bedeutung gewonnen hat. Mit der zunehmenden Nutzung von Cloud-Diensten ist es für Unternehmen von entscheidender Bedeutung, ihre Daten in der Cloud zu schützen und sicherzustellen, dass sie vor unbefugtem Zugriff geschützt sind.

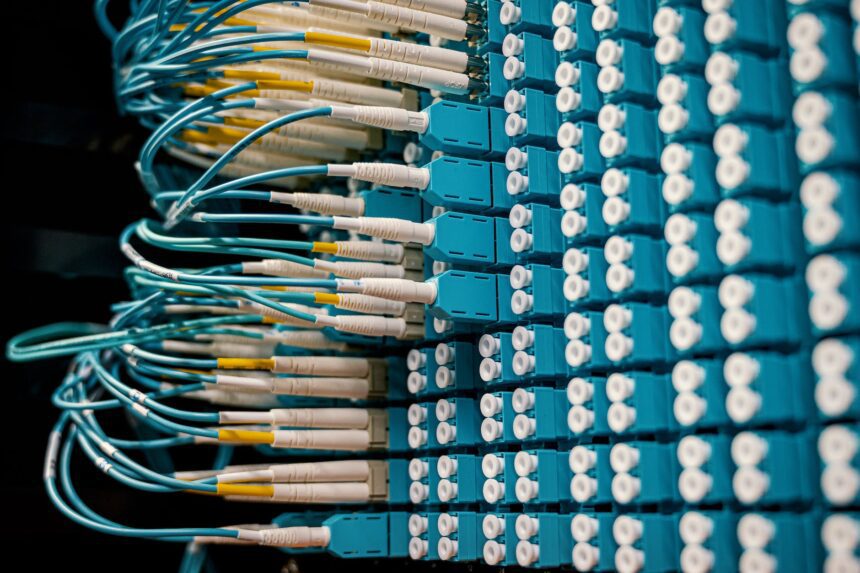

Eine der neuesten Innovationen im Bereich der Cloud-Sicherheit ist die Verwendung von verschlüsselten Datenübertragungen. Durch die Verschlüsselung der Daten wird sichergestellt, dass sie während der Übertragung nicht von Dritten abgefangen oder manipuliert werden können. Unternehmen können auch auf fortschrittliche Firewalls und Intrusion Detection Systems zurückgreifen, um ihre Cloud-Infrastruktur vor potenziellen Bedrohungen zu schützen.

Ein weiterer wichtiger Aspekt der Cloud-Sicherheit ist die regelmäßige Überprüfung und Aktualisierung der Sicherheitsmaßnahmen. Da sich Bedrohungen ständig weiterentwickeln, ist es wichtig, dass Unternehmen auf dem neuesten Stand bleiben und ihre Sicherheitsprotokolle entsprechend anpassen. Dies kann durch regelmäßige Audits und Penetrationstests erreicht werden.

Um die Cloud-Sicherheit weiter zu verbessern, sollten Unternehmen auch auf Multi-Faktor-Authentifizierung setzen. Durch die Verwendung von mehreren Authentifizierungsfaktoren, wie z.B. Passwörtern, biometrischen Daten und Hardware-Token, wird die Sicherheit der Cloud-Konten erheblich gesteigert.

Insgesamt ist die Cloud-Sicherheit ein ständig wachsender Bereich der Netzsicherheit, der Unternehmen vor neue Herausforderungen stellt. Durch den Einsatz von innovativen Technologien und bewährten Sicherheitsmaßnahmen können Unternehmen ihre Daten in der Cloud effektiv schützen und gleichzeitig die Vorteile der Cloud-Nutzung nutzen.

Künstliche Intelligenz und maschinelles Lernen

Künstliche Intelligenz (KI) und maschinelles Lernen haben in den letzten Jahren eine revolutionäre Rolle in der Netzsicherheit eingenommen. Diese Technologien werden eingesetzt, um die Sicherheitssysteme zu verbessern und Bedrohungen effektiv zu erkennen und abzuwehren.

Die KI-basierten Algorithmen analysieren große Mengen an Daten in Echtzeit, um verdächtige Aktivitäten zu identifizieren und potenzielle Schwachstellen in den Netzwerken aufzudecken. Durch maschinelles Lernen können diese Systeme kontinuierlich dazulernen und sich an neue Bedrohungen anpassen.

Mit Hilfe von KI und maschinellem Lernen können Unternehmen proaktiv auf Angriffe reagieren, anstatt nur reaktiv zu handeln. Diese Technologien ermöglichen es, Bedrohungen frühzeitig zu erkennen und Gegenmaßnahmen zu ergreifen, bevor Schaden entsteht.

Um die Netzsicherheit weiter zu verbessern, investieren Unternehmen verstärkt in die Entwicklung und Implementierung von KI- und maschinelernbasierten Sicherheitssystemen. Diese Innovationen versprechen eine effektivere Abwehr von Bedrohungen und eine höhere Sicherheit für Unternehmen und ihre Daten.

IoT-Sicherheit

Erfahren Sie, wie die Netzsicherheit im Zusammenhang mit dem Internet der Dinge (IoT) immer wichtiger wird und welche Maßnahmen ergriffen werden, um IoT-Geräte vor Angriffen zu schützen.

Das Internet der Dinge (IoT) hat sich zu einer der größten technologischen Innovationen unserer Zeit entwickelt. Es ermöglicht die Vernetzung von Geräten und Sensoren, die miteinander kommunizieren und Daten austauschen können. Doch mit dieser wachsenden Vernetzung entstehen auch neue Sicherheitsrisiken.

Die Netzsicherheit im Zusammenhang mit dem IoT wird immer wichtiger, da immer mehr Geräte mit dem Internet verbunden sind. Von smarten Haushaltsgeräten bis hin zu industriellen Steuerungssystemen – IoT-Geräte sind anfällig für Angriffe von außen. Um diese Geräte zu schützen, werden verschiedene Maßnahmen ergriffen.

Eine wichtige Maßnahme ist die Verschlüsselung der Daten, die zwischen den IoT-Geräten ausgetauscht werden. Durch die Verwendung von sicheren Kommunikationsprotokollen und Verschlüsselungsalgorithmen wird sichergestellt, dass die Daten vor unbefugtem Zugriff geschützt sind.

Zusätzlich werden IoT-Geräte oft mit Firewalls und Intrusion Detection Systemen ausgestattet, um verdächtigen Datenverkehr zu erkennen und zu blockieren. Diese Sicherheitsmaßnahmen helfen dabei, Angriffe auf IoT-Geräte frühzeitig zu erkennen und abzuwehren.

Ein weiterer wichtiger Aspekt der IoT-Sicherheit ist die regelmäßige Aktualisierung der Firmware und Software der Geräte. Hersteller veröffentlichen regelmäßig Updates, um Sicherheitslücken zu schließen und die Sicherheit der Geräte zu verbessern. Es ist daher wichtig, dass Nutzer diese Updates zeitnah installieren, um ihre IoT-Geräte vor Angriffen zu schützen.

Insgesamt ist die IoT-Sicherheit ein komplexes Thema, das ständige Aufmerksamkeit erfordert. Unternehmen und Verbraucher müssen sich der Risiken bewusst sein und entsprechende Sicherheitsmaßnahmen ergreifen, um ihre IoT-Geräte vor Angriffen zu schützen.

Häufig gestellte Fragen

- Was ist Cloud-Sicherheit?

Cloud-Sicherheit bezieht sich auf die Maßnahmen und Technologien, die entwickelt wurden, um Daten und Anwendungen in der Cloud vor Bedrohungen zu schützen. Unternehmen nutzen die Cloud, um ihre Daten zu speichern und auf sie zuzugreifen, und daher ist es von entscheidender Bedeutung, dass diese Daten sicher sind. Cloud-Sicherheit umfasst verschiedene Aspekte wie Verschlüsselung, Zugriffskontrolle und Überwachung, um sicherzustellen, dass nur autorisierte Benutzer auf die Daten zugreifen können und dass sie vor Angriffen geschützt sind.

- Wie trägt künstliche Intelligenz zur Netzsicherheit bei?

Künstliche Intelligenz (KI) spielt eine immer wichtigere Rolle bei der Netzsicherheit. Durch den Einsatz von KI-Technologien können Bedrohungen schneller erkannt und abgewehrt werden. KI kann große Mengen an Daten analysieren und Muster erkennen, die auf Anomalien oder potenzielle Angriffe hinweisen. Sie ermöglicht es Sicherheitssystemen, proaktiv zu handeln und Bedrohungen zu bekämpfen, bevor Schaden entsteht. Darüber hinaus kann KI auch bei der Automatisierung von Sicherheitsmaßnahmen helfen und die Effizienz von Sicherheitsanalysten verbessern.

- Warum ist IoT-Sicherheit wichtig?

Die Netzsicherheit im Zusammenhang mit dem Internet der Dinge (IoT) wird immer wichtiger, da immer mehr Geräte miteinander vernetzt sind. IoT-Geräte können anfällig für Angriffe sein und könnten in das Netzwerk eindringen, um Schaden anzurichten oder Daten zu stehlen. Daher ist es entscheidend, dass angemessene Sicherheitsmaßnahmen ergriffen werden, um IoT-Geräte zu schützen. Dies kann den Einsatz von Verschlüsselung, Authentifizierung und Zugriffskontrollen umfassen, um sicherzustellen, dass nur autorisierte Geräte auf das Netzwerk zugreifen können und dass die übertragenen Daten sicher sind.